تمت إضافة المنتج إلى العربة

البصمات الرقمية: ما يمكن للناس أن يتعلموه عنك

600.00

متوفر

كود المنتج

MP-576448-IR.E.R.8-12

- الهدف: تعليم الطلاب المبادئ والتقنيات الأساسية للاستطلاع الرقمي، وتوضيح كيفية جمع المعلومات عن الأهداف وتحديد نقاط الضعف المحتملة من منظور المهاجم.

- برنامج مكثف لمدة ١٢ ساعة موزعة على ٦ أسابيع.

عند إتمام البرنامج، سيتمكن الطلاب من:

- إجراء استطلاع سلبي: سيتعلمون كيفية استخدام أدوات الاستخبارات مفتوحة المصدر مثل Google Dorking وWHOIS وNslookup لجمع المعلومات.

- إجراء مسح نشط: سيكتسب الطلاب فهمًا عمليًا لمسح الشبكات لرسم خريطة للبيئة الرقمية.

- التفكير الهجومي: سيطورون عقلية تمكنهم من تحديد الثغرات الأمنية ونقاط الضعف قبل استغلالها.

حيّك الرقمي: ربط الهواتف وشبكة الواي فاي والعالم سابق

حيّك الرقمي: ربط الهواتف وشبكة الواي فاي والعالم سابق

وصف "جمع المعلومات الاستخباراتية الاستباقية"

توفر هذه الوحدة الدراسية التي تستغرق 6 أسابيع للطلاب فهمًا حاسمًا وهجوميًا للأمن السيبراني: فن الاستطلاع. من خلال تعليمهم كيفية جمع المهاجمين للمعلومات، تُزوّد مدرستكم الطلاب بالمهارات اللازمة للدفاع بشكل أفضل ضد التهديدات المستقبلية.

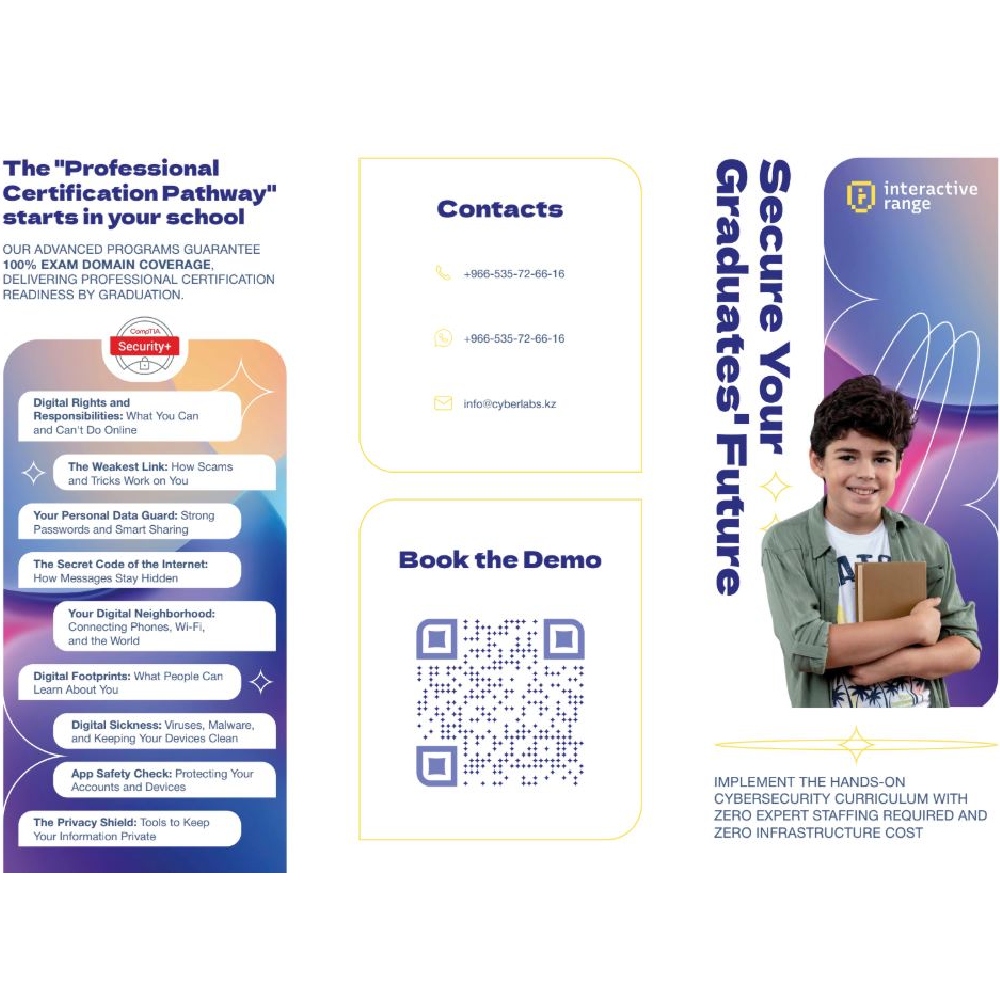

أهداف الوحدة:

- مقدمة في الاستطلاع وGoogle Dorking (ساعتان): يُقدّم هذا الجزء مفهوم الاستطلاع السلبي، ويُبيّن للطلاب كيفية استخدام تقنيات البحث المتقدمة للعثور على المعلومات المُتاحة للعامة، مع التركيز على استخدامها الأخلاقي لتحديد الثغرات الأمنية.

- WHOIS وNslookup (4 ساعات): سيكتسب الطلاب خبرة عملية في استخدام أدوات سطر الأوامر الأساسية هذه.

- سيتعلمون الاستعلام عن قواعد البيانات العامة لجمع معلومات استخباراتية حول النطاقات والبنية التحتية للشبكة.

- يعلّمهم هذا كيفية "تحديد بصمة" الهدف دون تفاعل مباشر.

- مسح الشبكة (6 ساعات): هذا جزء أساسي جزء عملي يتعلم فيه الطلاب رسم خريطة للشبكة بشكل عملي. سيفهمون كيفية تحديد الأجهزة النشطة والمنافذ المفتوحة والخدمات، مما يوضح كيف يكتشف المهاجمون نقاط الدخول المحتملة.

- هذه مهارة أساسية لكل من مختبري الاختراق ومدافعي الأمن السيبراني. هذه الوحدة عنصر حيوي في منهج الأمن السيبراني المتكامل.

- فهي توفر منظورًا استراتيجيًا حول كيفية بدء الهجمات، وتزود الطلاب بالمعرفة والمهارات اللازمة لتحديد نقاط الضعف في أصولهم الرقمية وأصول مؤسساتهم الرقمية والتخفيف من آثارها بشكل استباقي.

- وصف برنامج "التفكير كالمحقق السيبراني": يُعلّم هذا البرنامج، الذي يمتد لستة أسابيع بواقع 12 ساعة، طفلك كيفية البقاء متقدمًا بخطوة على التهديدات الإلكترونية من خلال التفكير كالمحقق السيبراني.

- نركز على المرحلة الأولى والأهم في أي نشاط إلكتروني: الاستطلاع، أو جمع المعلومات.

- سيتعلم طفلك ما يلي: استخدام محركات البحث بذكاء: نتجاوز البحث الأساسي لنعلمهم البحث المتقدم في جوجل، ونوضح لهم كيفية العثور على معلومات متاحة للعامة قد لا يعلم الآخرون أنها مكشوفة، وكيفية ضمان أمان معلوماتهم الشخصية.

- استكشاف الآثار الرقمية: سيكتسبون مهارات في استخدام أدوات مثل WHOIS وNslookup للكشف عن معلومات حول مواقع الويب والشبكات، مما يمنحهم فهمًا أعمق للعالم الرقمي.

- رسم خريطة لعالمهم وتأمينه: سيتعلم الطلاب أساسيات مسح الشبكة لتحديد الأجهزة ونقاط الضعف المحتملة، مما يساعدهم على إدراك المشهد الرقمي المحيط بأجهزتهم ومنازلهم. الشبكة.

هذه الوحدة تجربة فريدة ومثيرة للاهتمام، تُنمّي مهارات التفكير النقدي وتُمكّن طفلك من تحديد المخاطر بشكل استباقي، مما يمنحه ميزة كبيرة في مجال السلامة على الإنترنت.

| كود المنتج | MP-576448-IR.E.R.8-12 |

|---|---|

| العلامة التجارية | Cyber Labs |

| المرحلة الدراسية | المتوسط, الثانوي |

| الصف الدراسي | من الصف السابع للصف الحادي عشر |

| المادة | مواد الأمن السيبراني |

| لغة الدورة | لغة انجليزية |

| نوع المدرسة | أهلي & عالمي |

| مدة الدورة | 12 Hours-6 Weeks |

| نوع الدورة | اونلاين |

| المنهج الدراسي | مناهج الأمن السيبراني |

| عدد الساعات | 12 |

| الفئه | للجنسين |

وجدنا منتجات أخرى قد تعجبك!